המעבר של כל העולם (כמעט) לעבודה מהבית עשתה טוב לחברות אבטחת מידע, שאמורות להגן עלינו מפני וירוסים וירטואלים שאינם קורונה. לקראת מחר (שלישי), הצורך באבטחה פריצות סייבר גובר במיוחד בישראל, בהמתנה להתקפה השנתית המכונה OPIsrael. ההתקפה הזו מכניסה לכוננות את האינטרנט הישראלי מדי שנה מאז 2013, וייתכן שהפעם ישראל תהיה פגיעה קצת יותר.

"לאור מגיפת הקורונה, ייתכן שהתוקפים ירחיבו את תחולת הפריצות שלהם וירכזו מאמצים בניצול הגישה מרחוק שאליה עברו ארגונים רבים", בגלל איסור ההתקהלות במקומות עבודה, כתבה חברת האבטחה צ'קפוינט בעדכון שהוציאה לקראת היום המדובר.

באופן מסורתי, התוקפים היו רוצים לפגוע בעיקר באתרים ממשלתיים, בנקים ומוסדות חינוך, אך בפועל רוב ההתקפות מצליחות לפגוע בעסקים קטנים, ולא רק. בשבועות האחרונים החלו להופיע פוסטים ברשתות חברתיות עם ההאשטאג #OPIsrael וענף אבטחת המידע בישראל נדרך.

האם זה אומר שכולנו צריכים לחבוש מסיכה וירטואלית שתכסה על הפעילות שלנו ברשת? לפי העדכון של צ'ק פוינט ללקוחתיה, למרות הסיכון של המעבר לעבודה מרחוק, דווקא השנה יש ירידה בנפח הפעילות ובפוסטים של הקבוצות הקשורות להתקפה הזו, ובראשן פצחני אנונימוס.

הקבוצה הזו קוראת לכל מי שמזדהה עם מטרותיהם לשלב כוחות, כדי לפגוע בישויות ובארגונים ישראלים, וליצור את מה שהם מכנים "אפוקליפסת האינטרנט הישראלי". זה אומר שכל זב ומצורע עם מחשב, גישה לרשת וידע בסיסי בהשחתת אתרים, יכול להצטרף למסיבה.

מאחר שהשנה קרוב לוודאי שגם הפצחנים עצמם בבידוד ויש להם יותר זמן פנוי, ייתכן שהזמינות שלהם להשתתף בחגיגה תהיה גבוהה יותר.

"לכאורה יש ארגון שתוקף את ישראל, אבל בפועל אלה קבוצות קטנות שרוצות ברעתה של ישראל ומצטרפים גם סתם אנשים, שיודעים קצת סייבר, וכן ארגוני פשע שמנצלים את זה על הדרך. מבחינתם, זה יום כיף שבו הם פורצים לאתרים ישראלים. להרבה מהם לא בהכרח אכפת מפוליטיקה", אומר בראל טיורי, מומחה לסייבר.

לדבריו, ההתקפות תופסות כותרות גם כשמדובר בשינוי של דף ויקיפדיה, או שתילת דגל פלסטין באתר משרד ראש הממשלה, כפי שקרה אשתקד. אבל בשביל זה לא צריך להיות גאון מחשבים – פריצה לכור הגרעיני בדימונה זה לא. וזה הסוג הראשון של ההתקפות, כלומר פריצה לקוד המקור של האתר והשחתה שלו.

גניבת פרטי אשראי

הסוג השני והקצת יותר מפחיד, הוא גניבת פרטים של ישראלים, למשל מאתרי רכישות כרטיסים, שבהם אפשר למצוא את פרטי האשראי ועוד סימנים מזהים אודות האנשים שהתקשרו איתם.

"לכאורה יש ארגון שתוקף את ישראל, אבל בפועל אלה קבוצות קטנות שרוצות ברעתה של ישראל ומצטרפים גם סתם אנשים, שיודעים קצת סייבר, וכן ארגוני פשע שמנצלים את זה על הדרך. מבחינתם, זה יום כיף"

הפריצה מהסוג הזה מצריכה קצת יותר כישורים, והיא מתרחשת גם בשוטף, אבל באופן מרוכז יותר סביב OPIsrael. מי שגונב את פרטי האשראי זורק אותם באופן אנונימי באתרים לשיתוף טקסט כמו pastebin שמאפשרים את זה, ומשם הם יכולים לעבור לצד שלישי. לא חסרות דוגמאות לפרסומי פרטים של גולשים ומוסדות ישראליים.

"זה החלק היותר מפחיד, ואז מתחיל מירוץ בין חברות האשראי ל'אנשים הרעים' שמוצאים את הפרטים האלה – על מי יצליח להשתמש בזה קודם", אומר טיורי. לדבריו, ייתכן שכל אחד מאיתנו נפגע בעבר מגניבות אלה מבלי שידע על כך, אם כי לחברות האשראי יש אינטרס למנוע זאת, מאחר שהכרטיסים שלנו מבוטחים.

לצד זה, יש גם גניבות של פרטים מהרשתות בהן אנחנו רשומים ופועלים, וכל אחד שרוצה לברר אם היה קרבן לזליגת מידע שכזו, יכול לברר את זה באתר הזה.

הצפה מלאכותית בפניות גולשים

הסוג השלישי של תקיפת אתרים הוא השבתה שלהם, באמצעות הצפה מלאכותית בפניות מגולשים. השרתים של כל אתר בנויים לכמות מסוימת של פניות, וכאשר מגיעים יותר מדי, הם קורסים. את השיעור הזה למד בשבועות האחרונים כל מי שניסה לגשת לאתר שירות התעסוקה.

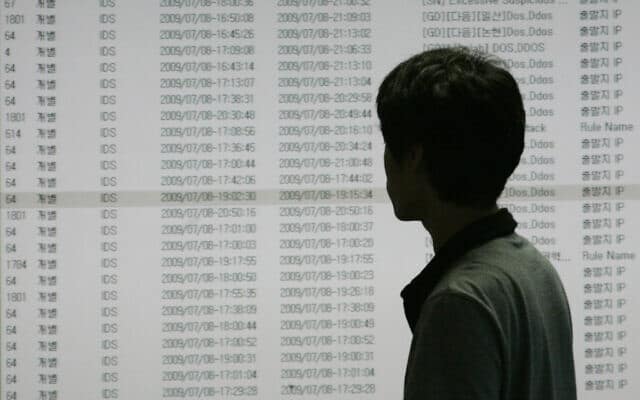

"כאשר האקרים מזייפים תעבורה הם יכולים להפיל אתרים", אומר טיורי. "כך קורה כשאתה פונה למשרד הבריאות או לשופרסל, ולא מוצא שם את המידע שרצית, ואז אנשים לא יקבלו את האוכל שהזמינו. השם המקצועי לדבר הזה נקרא Distributed Denial of Service או בקיצור DDOS. זה אומר שיש רשת בוטים, שבפקודה אחת ישלחו את מה שאתה רוצה ויגרמו במקרה הזה להפלת שרת.

"את זה אפשר להשיג, למשל, על ידי אפליקציה עם וירוס כמו Cam Scanner, שהייתה יישום פופולרי, שהרבה אנשים הורידו כדי לצלם קבצים וליצור פידיאפים שייראו טוב. הרבה זמן אף אחד לא ידע, אבל כשאנשים הורידו אותה, על הדרך האפליקציה יצאה לשרת, ושאלה אם אפשר לבצע פקודות שיכלו להיות גם הרצת קוד. באופן הזה הרבה טלפונים היו חשופים לזה, והשתמשו בהם, בין היתר, לרשתות הבוטים של ההתקפות האלה", מוסיף טיורי.

בהתקפה של שנה שעברה, למשל, נשתלו קונכיות כאלה של הרצת קוד המונית ב-120 אתרים ישראלים, בעיקר של עסקים פרטיים.

השתלטות על האתר

דרך נוספת להשתלט על האתר, היא על ידי השתלטות על תהליך ההמרה בין הכתובת המוכרת (Domain) למספר שאותו היא מייצגת.

לכל כתובת יש מספר כזה, ואפשר לדמות את זה גם להבדל בין כתובת מגורים שאותה אפשר לזכור לבין המיקוד המספרי שהיא מייצגת בפועל, ושאיתו אפשר לעבוד באופן יעיל יותר.

אם משתלטים על אתר ההמרה בין הכתובת למספר, אפשר לגרום לכל הפניות לאתר להגיע לאתר אחר, שדומה למקור, ומשם כבר להפיל את האתר המקורי, להשחית אותו או לגנוב את פרטי האשראי, במה שנקרא פישינג.

טיורי, 23, מתגורר בירושלים ובזמן הפנוי מתפעל את הפודקאסט גם הסייבר, שמיועד לנוער ומבוגרים שרוצים ללמוד סייבר. מבחינת בעלי עסקים קטנים, ההמלצה שלו לקראת יום שלישי, היא קודם כל לא להיבהל.

"דבר ראשון בלי פאניקה. בסוף זה מה שההאקרים היו רוצים ליצור, אם נכנסו לאתר של מישהו ושמו דגלי ישראל עם איקסים, אז יום אחרי אפשר להחליף את זה, לא צריך להתרגש".

"דבר ראשון בלי פאניקה. בסוף זה מה שההאקרים היו רוצים ליצור, אם נכנסו לאתר של מישהו ושמו דגלי ישראל עם איקסים, אז יום אחרי אפשר להחליף את זה, לא צריך להתרגש"

לגבי חברות וארגונים גדולים יותר, הוא מוסיף, ברור שצריך לקבל ייעוץ מאנשי אבטחה ומבנה שרתים, שיבדקו שהכל בסדר, וכמובן לרפרש את האתר בתדירות גבוהה יותר כדי לבדוק שלא הייתה פריצה.

מבחינת האדם הפרטי, ככל שזה מבאס, ייתכן שיגנבו את פרטי האשראי או הססמא לפייסבוק ולא נוכל לדעת את זה בזמן אמת.

פעולות מניעה של מערך הסייבר הלאומי

מי שאמון על ההגנה מפני ההתקפות האלה ברמה הממשלתית הוא מערך הסייבר הלאומי, שעדיין בונה את עצמו ולא מייתר את הצורך של ארגונים לאבטח את עצמם. לפי העדכון של המערך הלאומי, ההתקפה של OPIsrael אמורה להתרחש בין 4-7 באפריל וגם הם מעריכים שעד עכשיו השיח אודותיה "התקיים בעצימות נמוכה בהשוואה לשנים קודמות".

לטענתם, הם ביצעו גם פעולות מניעה שהוכיחו את עצמן בשנה הקודמת, אז התרחשו רק 134 השחתות אתרים לעומת 1,145 בשנה שלפני כן. מנהל אירועי הסייבר במערך הזה הוא לביא שטוקהמר, ולדבריו המטרה של התוקפים היא בעיקר לייצר הד תקשורתי, להשחית אתרים, ולחשוף מידע אישי.

כמקובל, הם ממליצים לגולשים מהשורה להקפיד על ססמאות חזקות, הזדהות דו שלבית, גיבוי, הימנעות מפתיחת מיילים משולחים לא מוכרים, לחיצה על קישורים לא מוכרים או מסירת פרטים מזהים בדוא"ל או בטלפון. בנוסף, אפשר לפנות למערך הסייבר בחיוג מקוצר 119.

תגובות עכשיו הזמן לומר את דעתך

תגובתך פורסמה! שתפו את עמוד הפרופיל שלכם